De beveiliging van werkplekken is geen luxe meer, maar een absolute noodzaak voor het mkb. Cyberaanvallen richten zich steeds vaker op kleinere bedrijven, omdat criminelen weten dat deze organisaties vaak minder geavanceerde bescherming hebben. Traditionele antivirussoftware volstaat niet meer tegen moderne dreigingen zoals ransomware, phishing en zero-day exploits. Deze gids biedt u praktische kennis over effectieve beveiligingsmethoden, moderne IT-beheeroplossingen en concrete stappen om uw werkplekken te beschermen. U leert hoe endpoint security, multi-factor authenticatie en centraal beheer uw organisatie weerbaarder maken tegen digitale aanvallen.

Inhoudsopgave

Belangrijkste Inzichten

| Punt | Details |

|---|---|

| Endpoint beveiliging met AI | Moderne endpoint tooling gebruikt AI om afwijkingen te detecteren en onbekende dreigingen te stoppen voordat ze schade veroorzaken. |

| MFA en patchbeheer | Sterke toegangscontrole en regelmatige patching verkleinen de kans op inbraak via gestolen wachtwoorden. |

| Hybride werken risico’s | Hybride werken brengt extra risico’s die met VPN en EDR gemitigeerd kunnen worden. |

| Centraal beheer via MDM | Een centraal beheersysteem vereenvoudigt configuratie, monitoring en naleving voor alle apparaten. |

Wat is beveiliging van werkplekken precis?

Beveiliging van werkplekken omvat alle maatregelen die uw computers, laptops, tablets en smartphones beschermen tegen digitale dreigingen. Voor het mkb betekent dit primair endpoint protection met functies als antivirus, firewall en patch management. Elk apparaat dat toegang heeft tot uw bedrijfsnetwerk vormt een potentieel toegangspunt voor aanvallers.

Moderne werkplekbeveiliging gaat verder dan het scannen op bekende virussen. Endpoint security met AI analyseert gedragspatronen en detecteert afwijkingen die op een aanval kunnen duiden, zelfs als de malware nog onbekend is. Machine learning algoritmes leren van miljoenen bedreigingen wereldwijd en passen zich continu aan nieuwe aanvalstechnieken aan. Dit is cruciaal omdat cybercriminelen dagelijks nieuwe varianten van malware ontwikkelen.

Het verschil tussen traditionele antivirus en moderne endpoint detection and response (EDR) is substantieel. Antivirus werkt met handtekeningen van bekende bedreigingen, terwijl EDR actief zoekt naar verdacht gedrag. Een aanvaller die een nieuwe variant van ransomware gebruikt, passeert traditionele antivirus vaak moeiteloos. EDR herkent echter patronen zoals ongebruikelijke bestandsversleuteling of communicatie met command-and-control servers.

Extended detection and response (XDR) gaat nog een stap verder door gegevens van meerdere bronnen te correleren. Het combineert informatie van endpoints, netwerk, email en cloud om een compleet beeld van potentiële aanvallen te krijgen. Voor mkb-bedrijven betekent dit dat één platform verschillende beveiligingslagen beheert, wat de complexiteit drastisch reduceert.

Belangrijke componenten van effectieve werkplekbeveiliging zijn:

-

Real-time monitoring van alle endpoint activiteiten en netwerkverkeer

-

Automatische isolatie van geïnfecteerde apparaten om verspreiding te voorkomen

-

Geïntegreerde firewall die ongeautoriseerde verbindingen blokkeert

-

Application control om alleen goedgekeurde software uit te voeren

-

Data loss prevention om gevoelige informatie te beschermen

Voor het mkb is het essentieel om oplossingen te kiezen die krachtig maar beheerbaar zijn. Complexe enterprise-oplossingen vereisen vaak dedicated security teams, wat voor kleinere organisaties niet haalbaar is. Moderne cloud-based platforms bieden geavanceerde beveiliging zonder dat u zelf servers hoeft te beheren of constant updates moet uitvoeren.

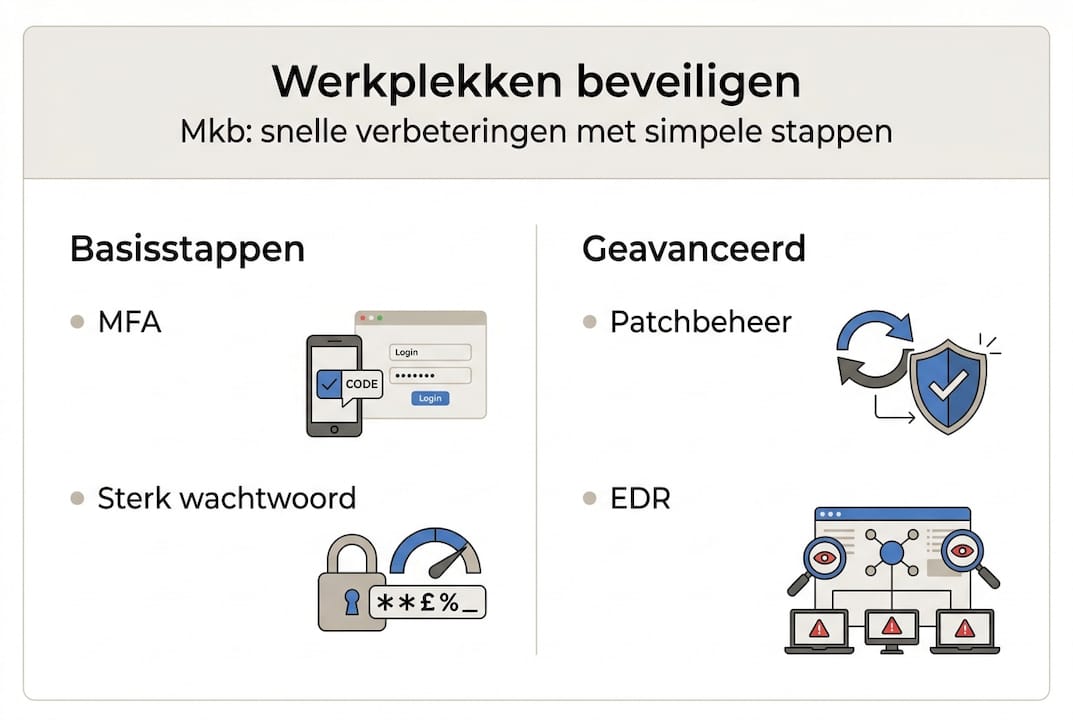

Effectieve methoden voor het beveiligen van werkplekken

Multi-factor authenticatie (MFA) levert het hoogste rendement van alle beveiligingsmaatregelen. Digitale weerbaarheid begint met sterke toegangscontrole, automatische updates en bewustzijn bij medewerkers. MFA vereist naast een wachtwoord een tweede verificatiemethode, zoals een code op uw smartphone of een biometrische scan. Zelfs als een aanvaller uw wachtwoord bemachtigt via phishing, kan hij zonder die tweede factor niet inloggen.

Sterke wachtwoorden vormen de basis van toegangsbeveiliging. Gebruik minimaal 12 karakters met een mix van letters, cijfers en symbolen. Nog beter is een wachtwoordzin van vier of vijf willekeurige woorden, die makkelijker te onthouden maar moeilijker te kraken is. Wachtwoordmanagers zoals Bitwarden of 1Password genereren en bewaren unieke wachtwoorden voor elke dienst, zodat één gecompromitteerd wachtwoord niet al uw accounts in gevaar brengt.

Automatische updates en patch management zijn cruciaal maar worden vaak verwaarloosd. Cybercriminelen exploiteren bekende kwetsbaarheden in verouderde software binnen uren na publicatie van een patch. Windows, browsers, Office-applicaties en vooral plugins vereisen constante updates. Stel automatische updates in waar mogelijk, of gebruik een centraal beheerplatform dat patches uitrolt volgens een gecontroleerd schema.

Phishing-training voor medewerkers is een investering die zich terugbetaalt. Menselijke fouten veroorzaken 82% van alle datalekken, vaak doordat iemand op een kwaadaardige link klikt of een geïnfecteerde bijlage opent. Organiseer regelmatig simulaties waarbij u test of medewerkers verdachte emails herkennen. Bespreek actuele voorbeelden van phishing-aanvallen in uw sector tijdens teamvergaderingen.

Endpoint protection platforms bieden gelaagde beveiliging:

-

Preventie door bekende malware te blokkeren voordat deze kan uitvoeren

-

Detectie van verdacht gedrag via gedragsanalyse en anomaliedetectie

-

Respons door geïnfecteerde systemen automatisch te isoleren en te herstellen

-

Forensische analyse om de oorsprong en omvang van aanvallen te begrijpen

-

Compliance rapportage voor audits en certificeringen

Pro-tip: Implementeer een zero-trust benadering waarbij u geen enkel apparaat of gebruiker standaard vertrouwt, zelfs niet binnen uw netwerk. Verifieer elke toegangspoging en beperk rechten tot het absolute minimum dat nodig is voor iemands functie. Dit voorkomt lateral movement waarbij een aanvaller na één compromis door uw hele netwerk beweegt.

IT security simplificatie bereikt u door platforms te kiezen die meerdere functies integreren. In plaats van aparte tools voor antivirus, firewall, encryption en backup, kiest u een geïntegreerd platform. Dit reduceert niet alleen kosten maar ook de kans op configuratiefouten en blinde vlekken tussen systemen. Centraal productbeheer via één dashboard bespaart uren per week en verbetert uw security posture aanzienlijk. U krijgt één overzicht van alle bedreigingen en kunt snel reageren zonder tussen systemen te schakelen.

Uitdagingen en nuances bij hybride werken en moderne dreigingen

Hybride werken introduceert beveiligingsrisico’s die traditionele kantooromgevingen niet kenden. Medewerkers werken vanaf openbare WiFi-netwerken in cafés, treinen en hotels, waar aanvallers relatief eenvoudig verkeer kunnen onderscheppen. Bring Your Own Device (BYOD) beleid betekent dat persoonlijke apparaten met onbekende beveiligingsstatus toegang krijgen tot bedrijfsdata. AI en EDR helpen bij detectie van geavanceerde dreigingen die specifiek op hybride werkplekken gericht zijn.

Virtual Private Networks (VPN) creëren een versleutelde tunnel tussen het apparaat van uw medewerker en uw bedrijfsnetwerk. Alle data die via openbare netwerken reist, blijft onleesbaar voor derden. Moderne VPN-oplossingen gebruiken split-tunneling, waarbij alleen bedrijfsverkeer via de VPN loopt en privéverkeer direct naar internet gaat. Dit verbetert de performance zonder de beveiliging te compromitteren.

Encryptie beschermt data zowel in transit als at rest. Full disk encryption zorgt ervoor dat een gestolen laptop geen bruikbare informatie prijsgeeft zonder het juiste wachtwoord. Email encryption voorkomt dat gevoelige communicatie onderschept kan worden. Let wel op de performance-impact van encryptie op oudere hardware, vooral bij intensieve taken zoals videobewerking of grote databases.

AI-gedreven anomaliedetectie analyseert normale gebruikerspatronen en signaleert afwijkingen. Als een medewerker die normaal tussen 9:00 en 17:00 werkt plotseling om 3:00 's nachts grote hoeveelheden data downloadt, triggert dit een alert. Machine learning modellen herkennen subtiele patronen die menselijke analisten zouden missen, zoals een geleidelijke escalatie van toegangsrechten die op account compromise duidt.

EDR is onmisbaar voor detectie van multistage-aanvallen waarbij criminelen in meerdere stappen uw netwerk infiltreren. De eerste fase is vaak een onopvallende reconnaissance waarbij aanvallers uw netwerk in kaart brengen. Traditionele antivirus detecteert niets omdat er nog geen malware actief is. EDR ziet echter het abnormale scangedrag en kan de aanval stoppen voordat deze escaleert naar data-exfiltratie of ransomware.

| Beveiligingsaspect | Kantooromgeving | Hybride werkomgeving | Aanbevolen oplossing |

|---|---|---|---|

| Netwerktoegang | Beveiligd bedrijfsnetwerk | Openbare WiFi, thuisnetwerken | VPN met split-tunneling |

| Apparaatcontrole | Bedrijfseigendom, centraal beheerd | Mix van bedrijfs- en privéapparaten | MDM met containerization |

| Toegangsverificatie | Eenmalige login op kantoor | Multiple logins vanaf verschillende locaties | MFA met contextbewuste policies |

| Databeveiliging | Data blijft op servers | Data op lokale apparaten | Cloud backup met encryption |

| Monitoring | Netwerkgebaseerde monitoring | Endpoint-gebaseerde monitoring | EDR met cloud console |

Pro-tip: Implementeer contextbewuste beveiligingsregels die automatisch aanpassen aan de situatie. Een medewerker die inlogt vanaf kantoor met een bedrijfsapparaat krijgt volledige toegang, terwijl dezelfde persoon vanaf een onbekende locatie met een privéapparaat extra verificatie moet doorlopen. Dit balanceert gebruiksgemak met beveiliging zonder medewerkers onnodig te hinderen.

Evaluatie van beveiligingsprotocollen toont aan dat gelaagde beveiliging waarbij meerdere maatregelen elkaar versterken, significant effectiever is dan één sterke maatregel. Een aanvaller die uw firewall passeert, stuit op endpoint protection. Als hij malware installeert, detecteert EDR het gedrag. Als hij data probeert te exfiltreren, blokkeert data loss prevention de overdracht. Deze defense-in-depth strategie is essentieel voor moderne bedreigingen.

De uitdaging voor mkb-bedrijven is het vinden van de juiste balans tussen beveiliging en bruikbaarheid. Te strenge regels frustreren medewerkers en leiden tot shadow IT, waarbij zij ongeautoriseerde tools gebruiken om hun werk te doen. Te lakse regels nodigen aanvallen uit. Start met een risicoanalyse die uw meest waardevolle assets identificeert en bescherm deze prioritair. Minder kritische systemen kunnen met standaard beveiliging volstaan.

Praktische tips voor beheer en implementatie in het mkb

Mobile Device Management (MDM) en Microsoft Intune maken centraal beheer van alle endpoints mogelijk vanaf één dashboard. U definieert beveiligingsbeleid zoals wachtwoordeisen, encryptie en toegestane applicaties, die automatisch op alle apparaten worden afgedwongen. MDM kost tussen €20 en €100 per endpoint per jaar, afhankelijk van de gekozen functionaliteit en ondersteuning. Dit is een fractie van de gemiddelde kosten van een datalek.

Stapsgewijze uitrol voorkomt dat u overspoeld wordt door complexiteit. Begin met de meest kritische systemen zoals servers en apparaten van leidinggevenden die toegang hebben tot gevoelige data. Test uw beveiligingsmaatregelen grondig voordat u ze breed uitrolt. Communiceer duidelijk met medewerkers over veranderingen en bied training aan. Weerstand tegen nieuwe beveiligingsmaatregelen komt vaak voort uit onbegrip over het doel.

Belangrijke stappen voor implementatie:

-

Inventariseer alle endpoints en classificeer deze op basis van risico en waarde

-

Kies een platform dat schaalt met uw groei en integratie biedt met bestaande systemen

-

Definieer duidelijke beveiligingsregels die realistisch en handhaafbaar zijn

-

Train uw IT-beheerder of schakel externe expertise in voor de initiële configuratie

-

Plan reguliere reviews om beleid aan te passen aan nieuwe dreigingen

Back-ups zijn uw laatste verdedigingslinie tegen ransomware en hardware-falen. Volg de 3-2-1 regel: drie kopieën van uw data, op twee verschillende media, waarvan één offsite. Cloud backups bieden automatische replicatie naar geografisch gescheiden datacenters. Test regelmatig of u data daadwerkelijk kunt herstellen. Een backup die niet werkt wanneer u hem nodig heeft, is waardeloos.

Herstelprocedures documenteren voorkomt paniek tijdens een incident. Wie neemt welke beslissingen? Hoe isoleert u getroffen systemen? Welke externe partijen moet u informeren? Een incident response plan doorlopen tijdens een simulatie bereidt uw team voor op echte crisissituaties. U ontdekt hiaten in uw procedures voordat deze u in een echte aanval opbreken.

| Beveiligingsniveau | Kosten per endpoint per jaar | Geschikte bedrijfsgrootte | Belangrijkste functies |

|---|---|---|---|

| Basis | €20-€40 | 1-10 medewerkers | Antivirus, firewall, updates |

| Standaard | €40-€70 | 10-50 medewerkers | Basis + EDR, email security, VPN |

| Geavanceerd | €70-€100 | 50+ medewerkers | Standaard + XDR, SIEM, 24/7 monitoring |

| Enterprise | €100+ | 100+ medewerkers | Geavanceerd + dedicated SOC, compliance tools |

Samenwerken met betrouwbare partners bespaart tijd en voorkomt kostbare fouten. Een ervaren IT-dienstverlener kent de nieuwste bedreigingen en best practices voor uw sector. Zij monitoren uw systemen proactief en reageren op alerts voordat deze escaleren tot echte problemen. De investering in professionele ondersteuning is marginaal vergeleken met de kosten van downtime of een datalek.

Budgettering voor beveiliging moet realistisch zijn maar ook ambitieus. Alloceer minimaal 5-10% van uw IT-budget aan security. Dit omvat niet alleen software en hardware maar ook training, audits en incident response. Beschouw beveiliging als een verzekering: u hoopt het nooit nodig te hebben, maar wanneer het moment komt, bent u blij dat u geïnvesteerd heeft.

Pro-tip: Begin met een security assessment die uw huidige posture in kaart brengt en prioriteiten stelt. Veel aanbieders bieden gratis scans aan die kwetsbaarheden identificeren. Dit geeft u een objectieve basis voor investeringsbeslissingen en helpt om budget vrij te maken door concrete risico’s te kwantificeren. Laat zien wat een datalek uw organisatie zou kosten versus de investering in preventie.

Gebruik centraal productbeheer om licenties, updates en configuraties efficiënt te beheren. Dit voorkomt dat u betaalt voor ongebruikte licenties of vergeet om kritische updates uit te voeren. Automatisering van routine-taken geeft uw IT-team ruimte voor strategische projecten die echt waarde toevoegen. Een goed beheerd IT-landschap is inherent veiliger omdat er minder ruimte is voor menselijke fouten.

Professionele hulp bij werkplekbeveiliging en it-beheer

Beveiliging van werkplekken vereist expertise die veel mkb-bedrijven niet in huis hebben. ITbydave specialiseert zich in endpoint security en IT-infrastructuurbeheer voor organisaties zoals de uwe. Wij begrijpen de uitdagingen van hybride werken, beperkte budgetten en de noodzaak om IT simpel te houden terwijl beveiliging robuust blijft.

Onze aanpak combineert moderne technologie met persoonlijke service. Wij implementeren MDM-oplossingen, configureren EDR-platforms en trainen uw medewerkers in security awareness. U krijgt één aanspreekpunt voor al uw IT-behoeften, van netwerkbeheer tot back-ups. Met 24/7 monitoring reageren wij op bedreigingen voordat deze impact hebben op uw bedrijfsvoering.

Maatwerk is essentieel omdat geen twee bedrijven identiek zijn. Wij analyseren uw specifieke risico’s, bestaande infrastructuur en groeiplannen om een beveiligingsstrategie te ontwerpen die past bij uw organisatie. Of u nu begint met basis endpoint protection of een volledig XDR-platform implementeert, wij begeleiden u door het proces. Vraag een vrijblijvende offerte aan en ontdek hoe wij uw werkplekken effectief kunnen beveiligen.

Veelgestelde vragen over beveiliging van werkplekken

Wat is het verschil tussen EPP en EDR?

Endpoint Protection Platform (EPP) richt zich op preventie door bekende bedreigingen te blokkeren met antivirus, firewall en applicatiecontrole. Endpoint Detection and Response (EDR) gaat verder door actief te zoeken naar verdacht gedrag, aanvallen te detecteren die EPP missen en gedetailleerde forensische data te verzamelen. Moderne oplossingen combineren beide in één platform voor complete bescherming.

Hoe snel moet ik beveiligingsupdates uitvoeren?

Kritieke beveiligingspatches moet u binnen 48 uur na release installeren, omdat cybercriminelen actief scannen op kwetsbare systemen. Reguliere updates kunt u wekelijks of maandelijks uitrollen volgens een gecontroleerd schema. Gebruik automatische updates voor eindgebruikers-systemen en test patches eerst op niet-kritische systemen voordat u ze breed uitrolt op servers en productieomgevingen.

Is MFA echt noodzakelijk voor kleine bedrijven?

Absoluut. Multi-factor authenticatie voorkomt 99,9% van geautomatiseerde account-compromises, ongeacht bedrijfsgrootte. Cybercriminelen maken geen onderscheid tussen groot en klein, ze zoeken de makkelijkste targets. MFA is gratis beschikbaar voor de meeste cloud-diensten en kost minimale tijd om in te stellen, maar levert maximale bescherming tegen de meest voorkomende aanvalsvector.

Wat zijn de kosten van een endpoint beveiligingsplatform?

Basis endpoint protection kost €20-€40 per apparaat per jaar en omvat antivirus, firewall en updates. Geavanceerde EDR-oplossingen kosten €70-€100 per endpoint en bieden gedragsanalyse, threat hunting en incident response. Enterprise XDR-platforms met 24/7 monitoring starten vanaf €100+ per endpoint. De investering is minimaal vergeleken met gemiddelde kosten van €50.000+ voor een datalek.

Hoe bescherm ik mijn personeel bij thuiswerken?

Verplicht VPN-gebruik voor toegang tot bedrijfsdata, implementeer MFA voor alle zakelijke accounts en zorg voor endpoint encryption op alle apparaten. Gebruik MDM om beveiligingsbeleid af te dwingen, zelfs op apparaten buiten kantoor. Train medewerkers in het herkennen van phishing en zorg voor duidelijke procedures bij verlies of diefstal van apparatuur. Reguliere security awareness training houdt beveiliging top-of-mind.

Kan ik beveiliging zelf beheren of heb ik externe hulp nodig?

Kleine bedrijven kunnen met cloud-based platforms basis endpoint security zelf beheren via intuïtive dashboards. Naarmate uw organisatie groeit of compliance-eisen toenemen, wordt professionele ondersteuning waardevol. Externe experts monitoren proactief, reageren op alerts en blijven bij over nieuwe dreigingen. Dit geeft u peace of mind en laat uw team focussen op kernactiviteiten in plaats van security-incidents.